Microsoftは21日(米国時間)、社内のデジタル犯罪対策ユニット(DCU)が、米国司法省(DOJ)、Europol、JC3(日本サイバー犯罪対策センター)などと連携し、情報窃取型マルウェア「Lumma Stealer」(Lumma)の大規模な撲滅作戦を主導したと発表した。

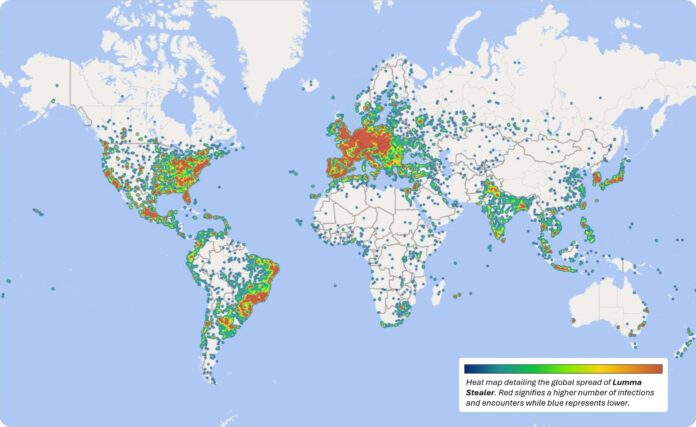

Lummaはパスワードやクレジットカード情報、暗号資産ウォレットを盗むマルウェアで、世界中の教育機関や重要なインフラを標的にするサイバー犯罪に利用されていた。2025年3月16日から5月16日までの間に、世界中の39万4,000台以上のWindows端末がLummaに感染したことが確認された。ゲーミングコミュニティ、製造、通信、物流、金融、医療といった分野でも被害が報告されている。

今回、米ジョージア州北部地区連邦地方裁判所の命令により、Lummaのインフラを支えていた約2,300のドメインをMicrosoftが押収、削除、停止、ブロックすることで無効化。DOJは中央指令システムを押収し、ツールの販売市場を混乱させた。また、EuropolとJC3は各地域におけるLummaのインフラ停止を支援した。

また3月以降、Microsoftは業界パートナーなどと連携し、ツールと被害者の通信を遮断。さらに、Europolが対応した300のドメインを含む、1,300超のドメインをMicrosoftのシンクホールにリダイレクト。継続的に脅威情報の取得を行ないつつ、攻撃の開始速度を遅らせ、影響を最小限に抑えた。主要収入源を断つことで、不正な利益を妨げる構えだ。

Lummaは2022年頃からフォーラムで販売されていた“Malware-as-a-Service(MaaS)”で、開発元はロシアを拠点とし、“Shamel”というインターネットエイリアスを介して活動。「経験済み(250ドル)」、「プロフェッショナル(500ドル)」、「コーポレート(1,000ドル)」、「ソース(2万ドル)」といった価格帯でサービスを提供し、Lummaのブランド化と顧客基盤の拡大を図っていた。2023年11月のセキュリティ研究者「g0njxa」とのインタビューの中で、Shamelは約400人のアクティブクライアントを抱えていることを明かしている。

Lummaはマルウェアの配布が容易で検知が困難。Microsoftをはじめとする信頼されているブランドを偽装することで、標的型フィッシングや悪意ある広告(マルバタイジング)経由で拡散された。たとえば2025年3月には、Booking.comを偽装したメールなどが確認されている。

リリース内では、今回の作戦において協力したESET、Bitsight、Lumen、Cloudflare、CelanDNS、GMO Registryといった複数の業界パートナーに謝辞を述べたほか、組織や個人に対しては今後、多要素認証の活用、最新のアンチマルウェアソフトの導入、メールの添付ファイル/リンクの注意などにより自己防衛するよう促している。

🧠 編集部の感想:

情報窃取マルウェア「Lumma」が39万台以上に感染したという事実は、サイバーセキュリティの深刻さを再認識させます。Microsoftが国際的な撲滅作戦を主導することで、企業や個人の安全を守る取り組みに期待が高まります。今後の自衛策として、多要素認証やアンチマルウェアの活用が重要だと感じました。

Views: 0