2025年5月、アメリカ政府高官がSignalなどのメッセージングアプリで送受信したチャットや画像、音声などを記録する改造版アプリ「TeleMessage」を使用していたことが判明しました。新たに海外メディアの404 Mediaが、「ハッカーがTeleMessageにハッキングを仕掛けて顧客データを盗み出した」と報じました。

The Signal Clone the Trump Admin Uses Was Hacked

https://www.404media.co/the-signal-clone-the-trump-admin-uses-was-hacked/

TeleMessage, a modified Signal clone used by US government officials, has been hacked | TechCrunch

https://techcrunch.com/2025/05/05/telemessage-a-modified-signal-clone-used-by-us-government-officials-has-been-hacked/

Tech site 404 Media says Signal-like app used by Trump adviser was hacked | Reuters

https://www.reuters.com/business/media-telecom/tech-site-404-media-says-signal-like-app-used-by-trump-adviser-was-hacked-2025-05-05/

2025年3月、トランプ政権の元家安全保障問題担当大統領補佐官であるマイケル・ウォルツ氏が、誤ってSignalのグループチャットに月刊誌・The Atlanticの編集長を追加してしまい、極秘の軍事作戦を外部に流出させるという事態が発生しました。

この際、政府高官らがSignalを利用してやり取りしていることが注目されましたが、後にウォルツ氏が使っていたのは公式版のSignalではなく、Signalの改造版であるTeleMessageであることが報じられました。

軍事機密を誤って流出させたトランプ政権高官が「Signalのメッセージをアーカイブする非公式アプリ」を使っていた – GIGAZINE

TeleMessageはSignalやTelegram、WhatsAppなどの暗号化されたメッセージングアプリのチャットをアーカイブするアプリであり、文章だけでなく画像や音声ファイルまでアーカイブすることが可能。アーカイブは任意のメールアーカイブベンダーにアップロードされますが、アーカイブの際にはSignalなどに実装されているエンドツーエンドの暗号化が機能せず、セキュリティ上のリスクがあるのではと指摘されていました。

新たに404 Mediaは、ハッカーがTeleMessageにハッキングを仕掛け、SignalやWhatsApp、Telegramなどの改造版を利用していた顧客のデータを盗み出したと報じました。404 Mediaはハッカーの身元を明かしていませんが、ハッカーと連絡を取り合っているとのこと。404 Mediaが確認したメッセージやバックエンドシステムのスクリーンショットには、アメリカ合衆国税関・国境警備局(CBP)や仮想通貨大手のCoinbase、その他の金融機関に関するデータが含まれていたと報告されています。

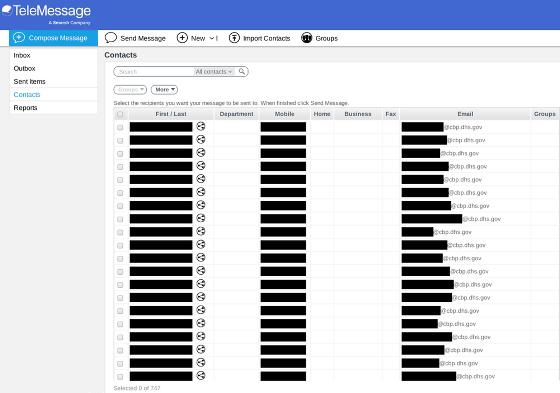

ハッカーが404 Mediaと共有した、TeleMessageのバックエンドパネルのスクリーンショットが以下。ユーザーの氏名や電話番号、メールアドレスなどが含まれており、メールアドレスの末尾が「@cbp.dhs.gov」となっていることから、ユーザーはCBPの職員や関係者であることが推測できます。

実際に404 Mediaが、CBP職員のものと思われる一部の電話番号に電話したところ、確かに電話の持ち主はスクリーンショットに記載されている人物名を名乗り、CBP職員であることを認めました。また、ハッカーが入手したボイスメールにも、CBP職員と思われる人物の名前が含まれていたとのこと。他にも、仮想通貨企業・Galaxy Digitalのものと思われるメッセージには、アメリカの連邦議会で議論されている仮想通貨法案についてのやり取りが含まれていました。

今回ハッカーが侵入したのは、TeleMessageが利用するアメリカ・バージニア州北部のAWS(Amazon Web Services)がホストするサーバーだとのこと。ハッカーはあくまでアプリがキャプチャーした一部のデータにアクセスしただけであり、今回入手したデータにアメリカ政府高官のやり取りは含まれていなかったそうですが、やろうと思えばもっと多くのデータにアクセスできた可能性が高いと報じられています。

ハッカーは404 Mediaに対し、TeleMessageを標的にしたのは、それがどれほど安全なのか興味があったからだとしています。「全体のプロセスには15~20分ほどかかったと思います。まったく大変ではありませんでした」とハッカーは述べ、自分がこれほど簡単にハッキングできたのだから、他の誰でもハッキング可能だっただろうと主張しています。

404 Mediaは他の人物が脆弱(ぜいじゃく)性を悪用する危険性を考慮して、ハッカーがどのようにTeleMessageをハッキングしたのかを説明していません。

この件についてテクノロジー系メディアのTechCrunchが問い合わせたところ、TeleMessageの親会社であるSmarshは「潜在的なセキュリティインシデントの発見後、私たちは迅速に対処し、外部のサイバーセキュリティ会社に調査を依頼しました。そして慎重を期して、すべてのTeleMessageサービスを一時的に停止しました」との声明を発表しました。

この記事のタイトルとURLをコピーする

Views: 0